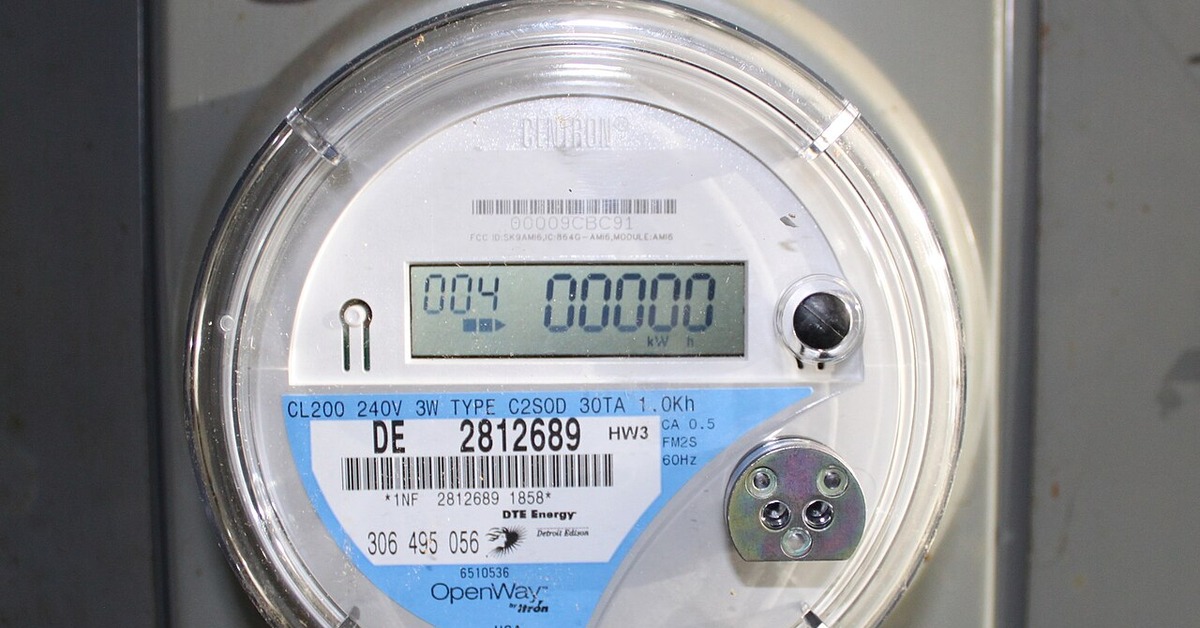

Itron es una empresa que la mayoría de la gente nunca oyó nombrar pero cuya tecnología está en casi todos los hogares conectados a una red de servicios básicos. Es el principal proveedor global de medidores inteligentes de electricidad, gas y agua: los dispositivos que registran el consumo en tiempo real, se comunican con la red y permiten a las distribuidoras gestionar la demanda sin leer cada medidor manualmente.

Itron opera en más de 100 países. Sus sistemas están instalados en decenas de millones de hogares. Sus clientes incluyen las distribuidoras eléctricas y de gas más grandes de Estados Unidos, Europa y partes de América Latina.

En abril de 2026, Itron confirmó que fue víctima de un ataque cibernético. No reveló qué datos fueron comprometidos. No especificó si los sistemas operativos de la red fueron afectados. No identificó al responsable del ataque.

Por qué Itron es un objetivo prioritario

Los medidores inteligentes no son solo dispositivos de medición. Son puntos de acceso a información y, potencialmente, a control.

Un medidor inteligente registra el consumo eléctrico de un hogar o negocio en intervalos de 15 minutos. Esos datos permiten inferir cuántas personas viven en el hogar, a qué hora se despiertan, si tienen una fábrica funcionando, si el edificio está vacío. En manos correctas, esa información sirve para gestionar la red eficientemente. En manos incorrectas, es un mapa de hábitos y vulnerabilidades.

Más grave: los medidores inteligentes de última generación pueden recibir comandos remotos. Las distribuidoras usan esa capacidad para cortar el suministro a un cliente moroso sin necesitar un técnico en el campo. Si un atacante accede al sistema de gestión de Itron, teóricamente podría cortar el suministro eléctrico a sectores enteros de una ciudad de manera coordinada.

Ese escenario no es teórico en abstracto. En 2015 y 2016, ataques a la red eléctrica de Ucrania —atribuidos a actores rusos— dejaron sin luz a más de 200.000 personas durante horas. Los métodos usados en esos ataques eran similares a los que buscarían explotar en cualquier red de infraestructura crítica con componentes conectados a internet.

Lo que Itron no dijo

La comunicación pública de Itron sobre el incidente fue mínima. Confirmó que hubo un acceso no autorizado a sus sistemas. No especificó la magnitud. No detalló qué categorías de datos podrían haber sido comprometidas.

Esa opacidad no es inusual en incidentes de ciberseguridad corporativa. Las empresas tienen incentivos para revelar lo mínimo indispensable: las revelaciones completas pueden afectar la valuación de la empresa, desencadenar acciones legales de clientes afectados y dañar contratos futuros.

Pero en el caso de infraestructura crítica, esa lógica corporativa choca con un interés público claro. Si los datos comprometidos incluyen información sobre la arquitectura de las redes de distribución —dónde están los nodos críticos, cómo se comunican los medidores con los centros de gestión, qué protocolos usan— ese conocimiento tiene valor estratégico para actores que quieren mapear vulnerabilidades en infraestructura occidental.

El mercado de ataques a infraestructura crítica

Los ataques a infraestructura crítica aumentaron sostenidamente desde 2020. Oleoductos, hospitales, sistemas de agua, redes de energía, puertos. Los actores detrás de estos ataques son de dos tipos principales: grupos de ransomware que atacan por dinero y grupos patrocinados por estados que atacan por inteligencia o capacidad de disrupción futura.

En el caso de Itron, la presencia de múltiples tipos de datos —operativos, comerciales, técnicos— hace que el perfil de ataque sea ambiguo. Un grupo de ransomware busca datos para extorsionar. Un actor estatal busca mapear la infraestructura. La diferencia no es visible desde afuera hasta que el atacante actúa con esa información.

La dependencia de infraestructura crítica en sistemas conectados a internet —la llamada "Internet of Things" aplicada a utilities— fue señalada como un riesgo sistémico por organismos de ciberseguridad de múltiples países desde hace al menos una década. La respuesta regulatoria fue lenta. Los estándares de seguridad para medidores inteligentes en muchos países siguen siendo más permisivos de lo que los especialistas recomiendan.

Lo que esto significa para Argentina

Argentina tiene un proceso de modernización de su red eléctrica en curso. Los medidores inteligentes están siendo desplegados en varias distribuidoras. La tecnología es en muchos casos provista por empresas internacionales cuyos sistemas de seguridad dependen de auditorías que no siempre son públicas.

El ataque a Itron no afectó directamente a Argentina. Pero es un recordatorio de que la infraestructura crítica tiene cadenas de proveedores que atraviesan fronteras. Una vulnerabilidad en un proveedor global puede tener efectos en cualquier país donde ese proveedor opera.

Las preguntas que las autoridades regulatorias de electricidad y agua deberían estar haciendo ahora mismo son: ¿qué acceso tiene cada proveedor de tecnología a los sistemas de la red? ¿Cuáles son los protocolos en caso de que ese proveedor sea comprometido? ¿Hay redundancias que permitan operar la red si los sistemas digitales fallan?

Itron no dijo qué robaron. Esa respuesta importa más de lo que la empresa reconoce públicamente.

Fuente original: Un Mundo Loco