Cada vez que abrís el navegador, tu proveedor de internet —Fibertel, Claro, Verizon, lo que uses— registra a qué sitios conectaste, a qué hora y cuánto tiempo. No el contenido de los sitios HTTPS, pero sí los destinos. Si el sitio que visitás es HTTP, puede ver el contenido también.

Además de tu proveedor, cuando te conectás a una red WiFi pública —en un café, un aeropuerto, un hotel— cualquier persona en esa red con las herramientas básicas puede interceptar tu tráfico no cifrado.

Una VPN no resuelve todos estos problemas, pero resuelve varios. Entender exactamente cuáles requiere entender cómo funciona.

Qué hace una VPN exactamente

VPN significa Virtual Private Network, red privada virtual. El concepto fue desarrollado originalmente en los años 90 para permitir a empleados de empresas conectarse de forma segura a la red corporativa desde fuera de la oficina.

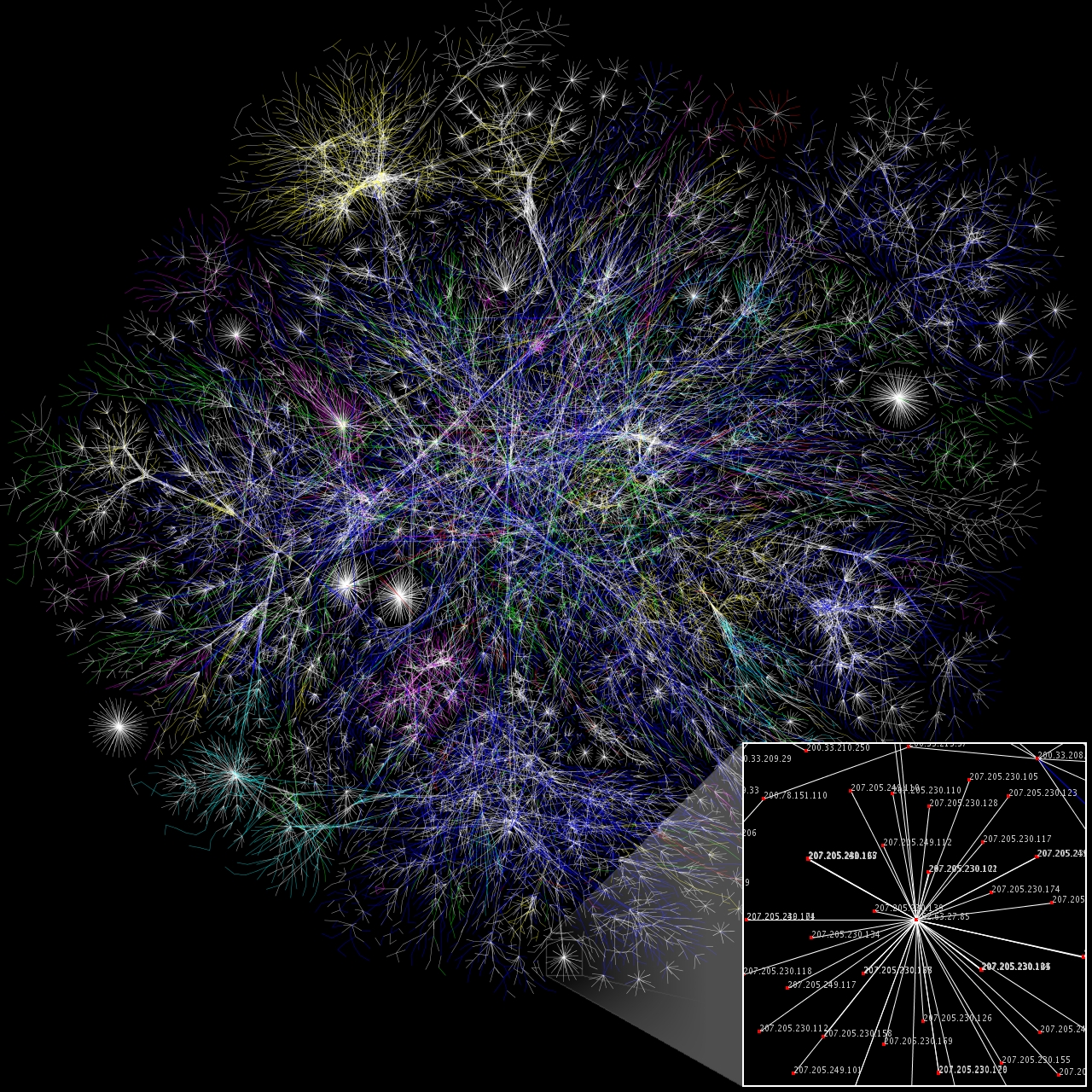

El mecanismo es el siguiente: cuando activás una VPN, tu dispositivo establece una conexión cifrada con un servidor VPN ubicado en otro lugar —puede ser otra ciudad, otro país. Todo el tráfico que genera tu dispositivo viaja cifrado hasta ese servidor. Desde ahí, el servidor hace las peticiones a internet en tu nombre y te devuelve las respuestas.

El resultado tiene tres consecuencias concretas:

Tu proveedor de internet ve menos. En lugar de ver que te conectaste a netflix.com, reddit.com o cualquier otro destino, solo ve que te conectaste al servidor VPN. El destino real queda oculto.

Tu dirección IP pública cambia. Los sitios web que visitás ven la IP del servidor VPN, no la tuya. Esto tiene un uso obvio: si el servidor VPN está en Estados Unidos, los sitios te ven como un usuario de Estados Unidos.

El tráfico viaja cifrado hasta el servidor VPN. Esto protege especialmente en redes WiFi públicas, donde el cifrado impide que alguien en la misma red intercepte tu tráfico.

Lo que una VPN no hace

Aquí es donde mucha publicidad de VPNs exagera o directamente engaña.

Una VPN no te hace anónimo. El servidor VPN sabe perfectamente quién sos, porque te conectaste a él. Dependiendo del proveedor, puede guardar registros de tu actividad. Si el proveedor guarda logs y es obligado a entregarlos por una orden judicial, tu historial puede ser rastreado. Las VPNs que prometen "no guardar logs" son difíciles de verificar; algunas han sido expuestas mintiendo sobre eso.

Una VPN no te protege de malware. Si descargás un archivo infectado o hacés click en un link de phishing, la VPN no hace nada al respecto. El tráfico malicioso viaja cifrado igual que el resto.

Una VPN no oculta tu actividad de los sitios que visitás. Si entrás a Facebook con tu cuenta, Facebook sabe que sos vos independientemente de qué IP uses. Las cookies y el login hacen el rastreo de todas formas.

Una VPN puede ir más lento. Todo el tráfico hace un desvío por el servidor VPN antes de llegar al destino. Dependiendo de la distancia al servidor y la carga que tenga, la velocidad puede bajar de manera perceptible.

Cuándo una VPN tiene sentido

WiFi pública. Es el caso de uso más claro. En aeropuertos, hoteles y cafeterías, el tráfico no cifrado puede ser interceptado. Con VPN, el tráfico viaja cifrado hasta el servidor VPN y el interceptor no ve nada útil.

Acceder a contenido con restricción geográfica. Netflix tiene catálogos diferentes por país. Algunos servicios de streaming no están disponibles fuera de ciertos países. Una VPN con servidor en el país correcto permite acceder a esos catálogos.

Privacidad frente al proveedor de internet. En algunos países, los proveedores de internet están legalmente autorizados a vender datos de navegación a anunciantes. En Estados Unidos esto fue legalizado en 2017. Una VPN impide esa recolección de datos.

Acceso a servicios bloqueados. En países con censura de internet, una VPN permite acceder a sitios bloqueados localmente.

Cómo elegir una VPN que no sea el problema

El mercado de VPNs está lleno de servicios que, irónicamente, son el problema que dicen resolver. Un servicio VPN gratuito necesita monetizarse de alguna forma. La forma más común es vender los datos de navegación de los usuarios —exactamente lo que el usuario está intentando evitar.

Los criterios para evaluar una VPN:

Política de no-logs verificada externamente. Algunos proveedores contratan auditorías externas para verificar que efectivamente no guardan registros. Mullvad, ProtonVPN y ExpressVPN han sido auditados por terceros.

Jurisdicción del proveedor. Un proveedor con sede en un país con leyes de retención de datos obligatoria puede ser requerido a guardar y entregar información independientemente de su política pública. Suiza, Islandia y Panamá tienen marcos legales más favorables para la privacidad que Estados Unidos o el Reino Unido.

Protocolo de cifrado. WireGuard es actualmente el protocolo más moderno, más rápido y considerado más seguro que sus predecesores (OpenVPN, IKEv2). Un proveedor que ofrece WireGuard está al día técnicamente.

Sin versión gratuita con monetización opaca. Las VPNs gratuitas de nombre desconocido son casi siempre inseguras. Hola VPN, que en su momento fue popular, vendía el ancho de banda de sus usuarios como parte de una red de proxies.

El modelo de amenaza: para qué te sirve realmente

La pregunta más útil antes de elegir una VPN es: ¿de qué me estoy protegiendo específicamente?

Si la respuesta es "de que el WiFi del aeropuerto intercepte mis contraseñas", casi cualquier VPN paga funciona. Si la respuesta es "de vigilancia gubernamental activa", necesitás una solución más compleja que incluye, además de VPN, navegadores y sistemas operativos específicos.

Para la mayoría de las personas, el caso de uso principal es acceder a contenido bloqueado geográficamente y proteger el tráfico en redes públicas. Para eso, ProtonVPN o Mullvad —ambos con modelos de negocio transparentes y auditorías independientes— son opciones verificadas.

La VPN no es el último escalón de la privacidad digital. Es uno de varios. Pero entender exactamente qué hace y qué no hace permite usarla como herramienta real en lugar de como placebo tecnológico.

Fuente original: Electronic Frontier Foundation — Surveillance Self-Defense: Choosing a VPN